Вальс: неприличный ритм или тройной шаг к свободе

Если ваша дочь станцует вальс хотя бы раз, она более не может считаться благопорядочной девицей. Рука чужого мужчины на ее талии – это клеймо, которое не смыть никакими слезами покаяния. Оберегайте своих дочерей от этого постыдного кружения, если не хотите увидеть их опозоренными.

- из немецкого руководства по этикету и воспитанию юношества, 1797 год.

В прошлой статье мы говорили о менуэте – танце безупречной сдержанности, строгой геометрии и бесконечных поклонов, где партнерам позволялось лишь на секунду соприкоснуться кончиками пальцев. Время шло, и на смену холодной придворной дистанции пришел вальс, который современники тут же окрестили «греховным кружением».

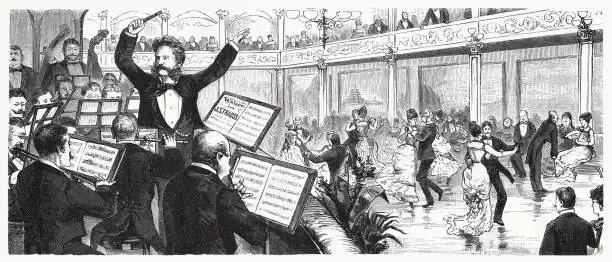

Представьте себе бальный зал рубежа веков: вместо привычного чинного церемониала кавалер вдруг смело берет даму за талию и увлекает ее в стремительный, головокружительный вихрь.

Сегодня нам сложно представить, что этот благородный ритм на три четверти когда-то казался верхом бесстыдства. Вальс стал первым в истории балов танцем, где люди начали открыто обниматься, превратив обычное кружение в настоящую телесную революцию, бороться с которой консервативному обществу пришлось почти полвека.

Социальная революция: из крестьянской грязи в королевские залы

Вопреки стереотипам, история вальса началась не в роскошных венских залах. Его настоящая родина – альпийские деревни Германии и Австрии, где крестьяне танцевали «Ländler» – танец, где парень кружил девушку, крепко прижимая к себе, под грубую скрипку и цимбалы. Это были простые ярмарочные забавы, крестьяне в тяжелых башмаках топали по глиняному полу и подбрасывали партнерш. В этом кружении было много жизни, сена и пива, и не было придворного этикета. Позже музыканты ускорили ритм, добавили четкий трехдольный размер. Так родился вальс (от немецкого walzen – «кружиться», «катиться»).

В 1770-х годах молодые аристократы, возвращаясь из европейских путешествий, начали привозить моду на все «народное». Германские княжества славились своими деревенскими праздниками, и вальс постепенно просочился на дворянские балы сначала как «эксцентричный номер» для самых смелых.

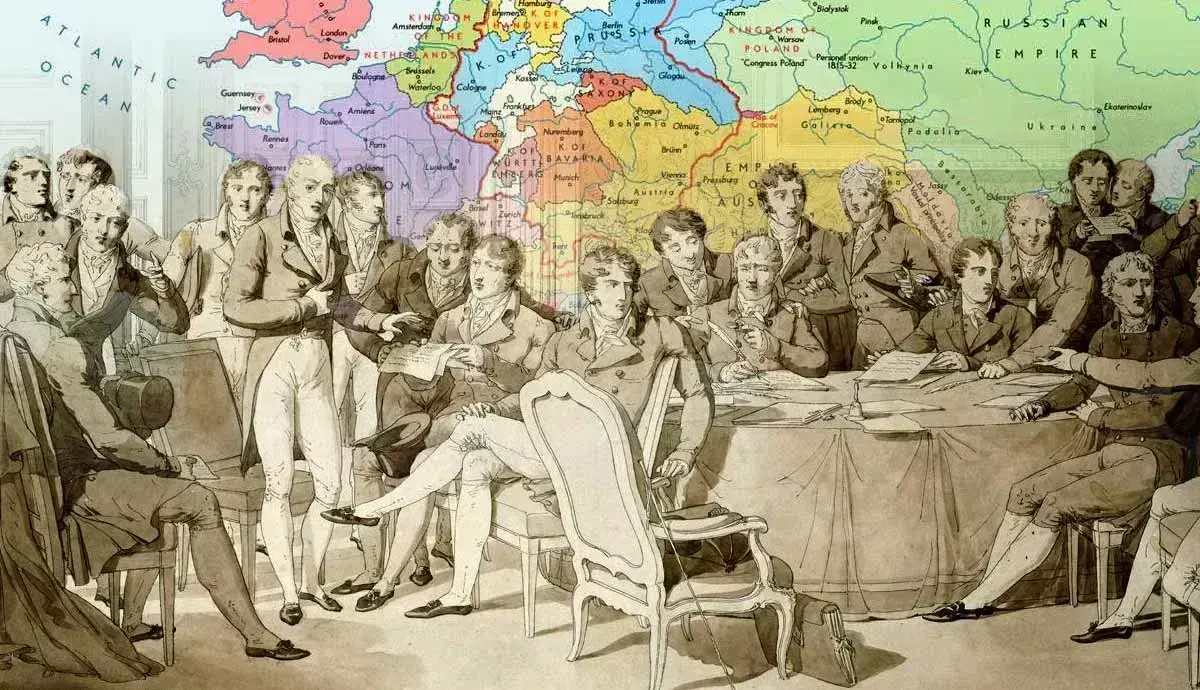

Настоящий же взрыв случился во время Наполеоновских войн (1792-1815). Французская армия маршировала по Европе, а вслед за ней тянулись чиновники, купцы и авантюристы. Везде, где появлялись французы, местные элиты начинали подражать всему новому. Вальс оказался идеальным спутником эпохи перемен: быстрый, свободный, без сложных многочасовых фигур.

Когда после разгрома Наполеона победители съехались на Венский конгресс (1814-1815), выяснилось, что вальс умеют танцевать абсолютно все. Немцы принесли его из деревень, французы переняли у немцев, а русские и англичане подсмотрели у французов. Именно Вена стала тем местом, где скандальный танец окончательно «легализовался» на глазах у коронованных особ, навсегда стерев былые сословные барьеры.

Революция приличий: анатомия скандального объятия

Главным камнем преткновения в вальсе стало то самое «непристойное» положение рук. Если в менуэте любое прикосновение вне танца считалось оскорблением чести, то вальс бесцеремонно нарушил это табу. Мужчина публично клал руку на талию женщины, прижимая ее к себе в движении.

Общество ответило волной негодования, в которой объединились и моралисты, и медики. Врачи того времени всерьез предостерегали в газетах, что стремительное вращение сжимает легкие дам, вызывая обмороки, «нервную лихорадку» и даже бесплодие. Английский врач утверждал, что вальс вызывает болезни матки, туберкулез и безумие. Другой «эксперт» доказывал, что от вальса немеют пальцы на ногах. Духовенство и вовсе окрестило вальс «танцем дьявола», видя в физической близости партнеров прямой путь к потере девичьей стыдливости. Немецкий трактат 1799 года писал:

Вальс распаляет страсти, кружит голову, заставляет забыть о приличиях. Девушка, танцующая вальс, теряет свою невинность ещё до свадьбы.

Даже лорд Байрон, чья собственная репутация была далека от идеала, не удержался от критики и посвятил вальсу язвительную поэму, обвиняя танец в бесстыдстве. Однако вся эта кампания против «порочного кружения» лишь подстегивала интерес публики. Чем больше танец ругали в прессе, тем активнее молодежь видела в нем символ искренности и личной свободы, которой так не хватало в скучных правилах.

Политическая революция: вальс под запретом и страх перед свободой

Пока Европа кружилась, монархи старой школы в ужасе хватались за голову. В свободном ритме вальса они видели не просто танец, а опасный дух французского вольнодумства и призрак революции. Власти понимали: когда люди начинают так бесконтрольно обниматься и нарушать дистанцию, ими становится гораздо сложнее управлять.

Первый удар по вальсу нанесли немцы. В 1760 году в Баварии вышел указ: «Вальс запрещается. Мужчине запрещается кружить женщину, держа ее за талию. Нарушители будут оштрафованы».

Швейцария пошла дальше. Вальсировать на публичных балах было запрещено, только в частных домах.

Настоящая война развернулась в Англии.

В 1816 год газета «Таймс» публикует гневную статью: «Танец, где мужчина так близко прижимает к себе женщину, – это верх неприличия. Он разрушает нравственность и ведет к распутству. Мы требуем запретить вальс в Англии!»

К статье прилагалось письмо анонимного врача: «Я видел, как молодая девушка после вальса потеряла сознание. Ее глаза закатились, дыхание перехватило. Это – эпилепсия, вызванная развратными движениями».

Вальс объявили «немецким развратом», «танцем проституток», «заговором против британской морали». Однако запретить его не успели – вмешались дамы из высшего общества. Они заявили: «Мы будем танцевать вальс, даже если король против».

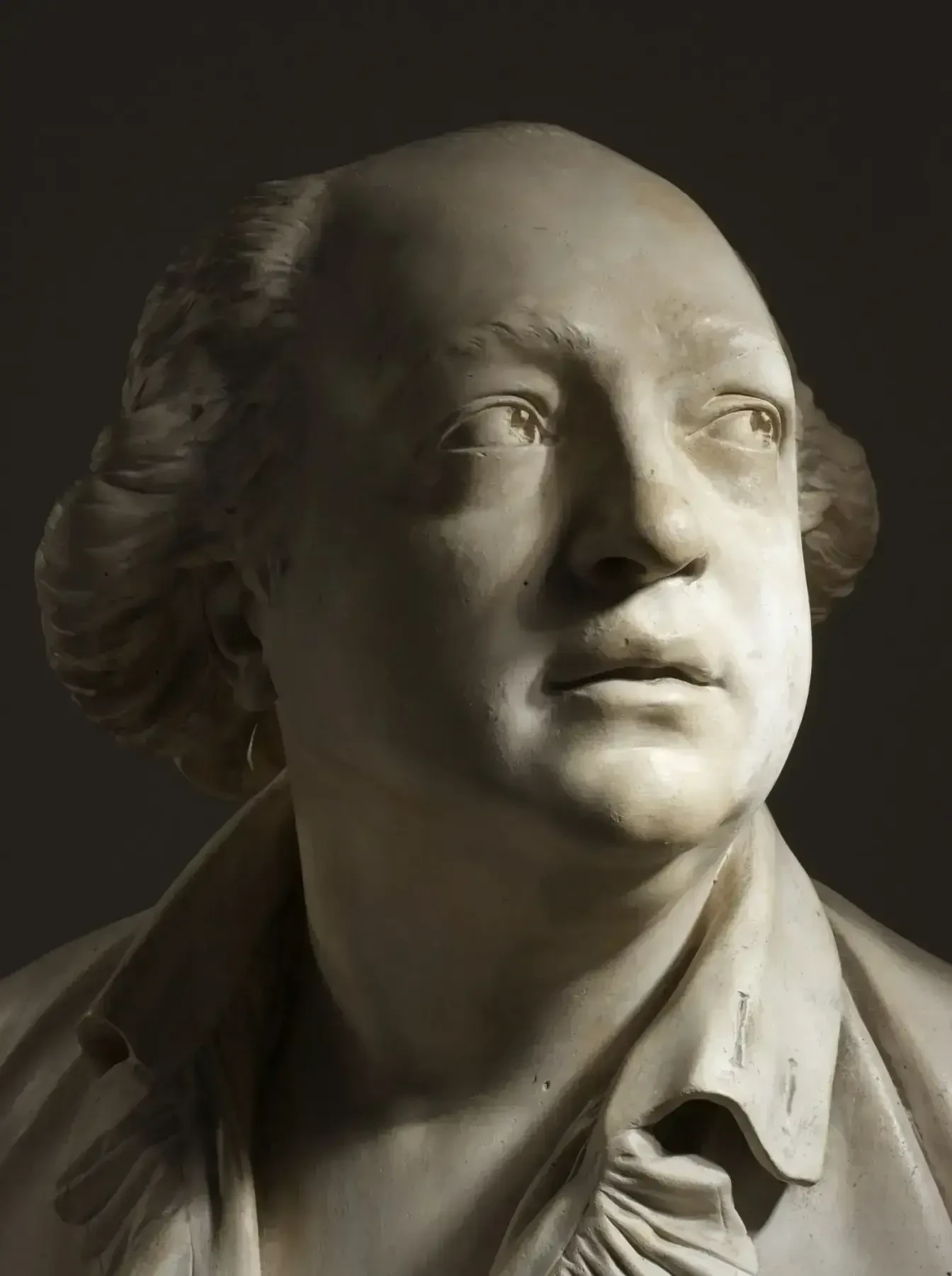

Король Георг IV (большой любитель женщин) не стал спорить.

В России император Павел I, фанат строгой дисциплины, в 1797 году официально запретил вальс под угрозой высылки из столицы. Полиция внимательно следила за частными балами, выискивая тех, кто посмел нарушить «священный зазор» между партнерами. Прусский кайзер пошел еще дальше, запретив офицерам танцевать вальс в мундирах - считалось, что это роняет достоинство армии. Так вальс ушел в подполье – его танцевали на частных вечеринках, задернув шторы и выставив часовых. Сын Павла, Александр I, тоже не жаловал вальс. Но после Венского конгресса, где сам кружился до утра, передумал. Хотя 1820-е годы вальс легализовали, старые нравы все же держались долго.

Культурная революция: рождение поп-культуры

После того как политические барьеры рухнули, вальсу понадобился свой манифест, и он получил его благодаря семье Штраусов. Иоганн Штраус-сын стал первой настоящей поп-звездой в истории музыки. То, что происходило на его концертах в Вене, Париже и Петербурге, современники описывали как массовое безумие, очень похожее на более позднюю битломанию.

Штраус не просто писал музыку – он ускорил темп вальса, сделав его летящим, динамичным и невероятно сложным. Теперь, чтобы удержаться в вихре венского вальса, требовалась безупречная координация и выносливость, а сам танец превратился в культ молодости и чистой энергии.

Россия подарила миру Михаила Глинку. Его «Вальс-фантазия» – первое серьезное симфоническое сочинение в жанре вальса. Глинка вальсировал так страстно, что однажды, кружась с дамой на балу, не заметил, как его фрак загорелся от свечи.

Английская королева Виктория обожала вальс. На ее свадьбе с принцем Альбертом вальс танцевали пять часов подряд.

Из некогда запрещенной крестьянской забавы вальс превратился в эталон хорошего тона. Если раньше вальс разрушал репутацию, то теперь неумение вальсировать означало социальное поражение. Танец, с которым так долго боролись монархи, стал главным символом эпохи Романтизма.

Так вальс легализовал физическую близость в публичном пространстве. Он доказал, что объятия на людях могут быть не только пристойными, но и эстетически безупречными. По сути, этот танец научил человечество доверять своим телам и не бояться легкого головокружения от свободы.

Со временем вальс, конечно, оброс собственными правилами, стал академичным и занял почетное место в списке «классики». Тем временем на окраинах Парижа уже созревал яростный канкан, но это уже совсем другая история.